Die 10 bedeutendsten Hacker-Gruppen der jüngsten Vergangenheit

Hackergruppen sind hervorragende Beispiele für Stärke in der Masse. Es gibt heute mehrere solcher Gruppen auf der ganzen Welt. Seit den ersten Berichten über ihre Aktivitäten haben sie eine weite Strecke zurückgelegt. Was als einfache Faszination für die Funktionsweise von Computersystemen begann, hat sich zu koordinierten Angriffen entwickelt, um Informationen für unterschiedliche Zwecke zu stehlen.

Hackergruppen verursachen schwerwiegende finanzielle Folgen für Einzelpersonen und Organisationen. Beispielsweise lag die durchschnittlichen Kosten für einen Datenverstoß im Jahr 2020 bei über 3,5 Millionen Dollar und dieser Betrag steigt weiter an.

Es gibt sowohl junge als auch ältere Hacker auf der ganzen Welt, die unterschiedliche Angriffsstile und Motivationen haben. Zwischen 2017 und 2018 stieg die Anzahl der täglich weltweit blockierten Webangriffe um 56,1%.

In diesem Artikel werden die Top 10 Hackergruppen weltweit untersucht und weitere wertvolle Details besprochen, wie beispielsweise die verschiedenen Arten von Hackergruppen.

Arten von Hackergruppen

Wie es bei einzelnen Hackern der Fall ist, so arbeiten auch verschiedene Gruppen in unterschiedlichen Kapazitäten und mit anderen Zielen. Im Folgenden betrachten wir die drei Haupttypen von Hackergruppen.

Vom Staat gesponserte Gruppen

Politik und Sicherheit sind zwei Themen, die jede Nation auf der Welt ernst nimmt und bei denen alle versuchen, einen Vorteil gegenüber ihren Gegnern zu erlangen. In einigen Fällen beauftragt eine Regierung eine Hackergruppe, um Informationen über andere Länder zu erhalten. Vom Staat oder von der Nation gesponserte Hackergruppen beschreiben einfach eine Hackergruppe, die von einer Regierung unterstützt wird.

Diese Gruppen nutzen ihr Fachwissen, um vertrauliche Informationen über verschiedene Aspekte anderer Länder zu erhalten, einschließlich militärischer Pläne, industrielle Informationen und andere datenbezogene Aspekte, die ihrem Land einen Vorteil verschaffen können. Ein Beispiel für die Aktivitäten einer staatlich geförderten Hackergruppe ist der Stuxnet-Angriff auf die Atomkraftwerke des Iran.

Hacktivistische Gruppen

Aktivisten, die Hacking-Experten sind, gründen hacktivistische Gruppen. Diese Gruppen zielen in der Regel auf Regierungen oder große Unternehmen ab, um Unregelmäßigkeiten oder Verfehlungen aufzudecken. Hacktivistische Gruppen verwenden die aus den angegriffenen Systemen gewonnenen Informationen für politischen oder sozialen Aktivismus. Allerdings sind 70% der Cyber-Angriffe finanziell motiviert.

Whistleblower-Gruppen

Whistleblower-Gruppen ähneln sehr den Hacktivistengruppen, da sie ebenfalls vertrauliche Informationen preisgeben. Ihre Motivation beinhaltet persönliche Unstimmigkeiten mit einer Organisation oder die Entdeckung von illegalen Praktiken innerhalb ihrer Reihen.

Top 10 Hacker-Gruppen der letzten Jahre

Es gibt heute viele bekannte Hacker-Gruppen auf der ganzen Welt, während viele andere vorsichtig unter dem Radar operieren. Eine beachtliche Anzahl von ihnen wurde jedoch für ihre hochkarätigen Angriffe im Laufe der Jahre berüchtigt. Zu diesen Gruppen gehören:

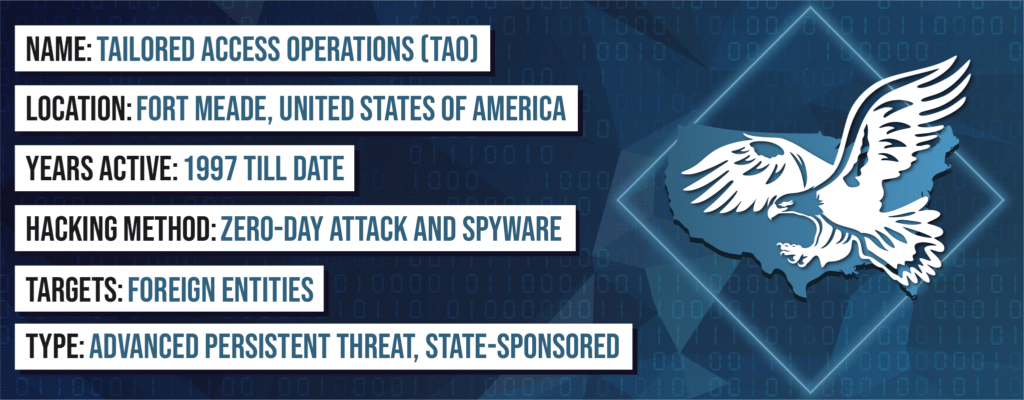

. Tailored Access Operations

Tailored Access Operations (TAO) ist eine der am besten ausgestatteten und ausgeklügelten Hacker-Gruppen. Es wird angenommen, dass TAO staatlich gesponsert ist, da Berichte behaupten, sie seien eine Einheit der National Security Agency (NSA). Niemand weiß genau, wie lange TAO bereits aktiv ist, und sie wären im Verborgenen geblieben, hätte nicht der Whistleblower Edward Snowden ihre Existenz aufgedeckt.

Dank ihres Fachwissens hat TAO nahezu alle Arten von amerikanischen Telefon-Daten gesammelt, auf die sie Zugriff hatten.

TAO hat Zweigstellen in Georgia, Denver, Texas und Hawaii. Es könnten jedoch auch weitere Zweigstellen existieren, von denen die Öffentlichkeit nichts weiß. Es lässt sich ebenfalls nicht sagen, wie viele Hacker in dieser Gruppe sind, aber bisher arbeiten etwa 600 von ihnen im Hauptkomplex der NSA in Fort Meade, Maryland.

Diese Gruppe besitzt außergewöhnliche Fähigkeiten, die sie sehr effektiv machen. Ein Beispiel ist QUANTUMSQUIRREL, das ihnen die Möglichkeit gibt, im Internet als beliebige Person aufzutreten. Außerdem haben sie Computersysteme entweder durch physischen Zugang oder mit Hilfe von Internet Service Providern (ISPs) und Hardwareunternehmen gehackt. Darüber hinaus nutzt TAO Schlupflöcher, die sie Unternehmen dazu zwingen, in ihre Systeme einzubauen.

TAO verwendet auch eine Android- und iOS-Software namens WARRIOR PRIDE. Dieses Tool ermöglicht es ihnen, Handys aus der Ferne einzuschalten, ihre Mikrofone zu aktivieren und die Geolokalisierung zur Verfolgung zu nutzen. Zudem verfügt die Software über manipulationssichere und getarnte Programmierung.

. Elderwood Gruppe

Die Elderwood Gruppe ist eine Oberbezeichnung für mehrere andere Hackergruppen mit Sitz in China, wie Hidden Lynx, Linfo und Putter Panda. Diese Gruppe ist eine APT (Advanced Persistent Threat) Hackergruppe. Sie sind eine staatlich geförderte Gruppe, die bereits seit mehreren Jahren aktiv ist und ihre Fähigkeiten stetig weiterentwickelt.

Einer der bekanntesten Angriffe, die von der Elderwood Gruppe durchgeführt wurden, war die “Operation Aurora”, die 2010 stattfand. Obwohl Google eines der Unternehmen war, das während der koordinierten Cyberangriffe gehackt wurde, sind die genauen Umfang und das volle Ausmaß der Operation noch immer nebulös. Weitere Ziele der Gruppe waren Unternehmen aus der Lieferkette, Verteidigungsindustrien und Menschenrechtsorganisationen.

Laut Experten ist die Koordinierung und der Grad an Raffinesse bei Operation Aurora ein klarer Hinweis darauf, dass die chinesische Regierung die Fäden in der Hand hielt. Andere Ausnutzungen der Gruppe Elderwood können eine lange Liste von Zero-Day-Exploits und Hacks begründen.

. APT28

APT28, oder Fancy Bear, ist eine weitere berüchtigte APT-Gruppe mit Sitz in Russland. Die allgemeine Annahme ist, dass die russische Regierung die Gruppe sponsert und dass sie Ziele auf Anweisung Moskaus angreift.

Die Angriffe von APT28 beinhalten alle gängigen Hacking-Techniken und sind in der Regel erfolgreich. Die Liste ihrer bisherigen Ziele ist ziemlich lang und beinhaltet die OSZE, Ministerien in Georgien, die polnische Regierung und die NATO. Während die meisten Hackergruppen stolz auf ihre Angriffe sind, übernehmen sie manchmal nicht die Verantwortung oder schieben anderen Gruppen die Schuld zu. So haben sie beispielsweise versucht, dem Cyber-Kalifat (ISIS) einige ihrer Aktivitäten anzuhängen.

Viele dieser Hackergruppen operieren in Ländern, in denen die Regierung Internetgesetze und -freiheiten nicht allzu ernst nimmt, und es existiert kein Auslieferungsvertrag mit den USA. Daher bleiben sie, ungeachtet ihres Handelns, weit außerhalb der Reichweite rechtlicher Schritte.

Darüber hinaus hat APT28 mehrere Sportorganisationen ins Visier genommen und angegriffen, darunter den Schwedischen Sportverband, den Internationalen Leichtathletikverband und die Welt-Anti-Doping-Agentur (WADA). Der Cyberangriff auf die WADA machte weltweit Schlagzeilen. Es war eine Vergeltungsaktion für das Verbot Russlands, sich am olympischen Wettkampf zu beteiligen, nach dem Doping-Skandal.

. Tarh Andishan / Ajax

Nach dem Stuxnet-Angriff auf die iranischen Kernkraftwerke entschied sich das Land, seine Cybersicherheit ernst zu nehmen und seine Kapazitäten auszubauen. Diese Überarbeitung der Sicherheit beinhaltete die Gründung einer unabhängigen staatlich unterstützten Gruppe namens Tarh Andishan und die Einstellung bereits bestehender iranischer Hacktivistengruppen wie Ajax.

Bislang sind keine Berichte bekannt, dass Tarh Andishan ausländische Regierungsbehörden angegriffen hat. Dennoch haben sie die Sicherheitssysteme von Flughäfen geknackt, um die Kontrolle über Gates in Pakistan, Saudi-Arabien und Südkorea zu übernehmen. Der Angriff ermöglichte es ihnen, Sicherheitsausweise an den Flughäfen zu manipulieren. Zu ihren weiteren Zielen zählen Telekommunikations-, Öl- und Gasunternehmen.

Ajax machte sich durch das Defacing von Webseiten einen Namen. Die ‚Operation Saffron Rose‘ ist der bislang bekannteste Angriff der Gruppe. Während dieses Angriffs führte Ajax fortgeschrittene Phishing-Angriffe durch in einem Versuch, Informationen über US-Verteidigungsindustrie-Beamte zu stehlen.

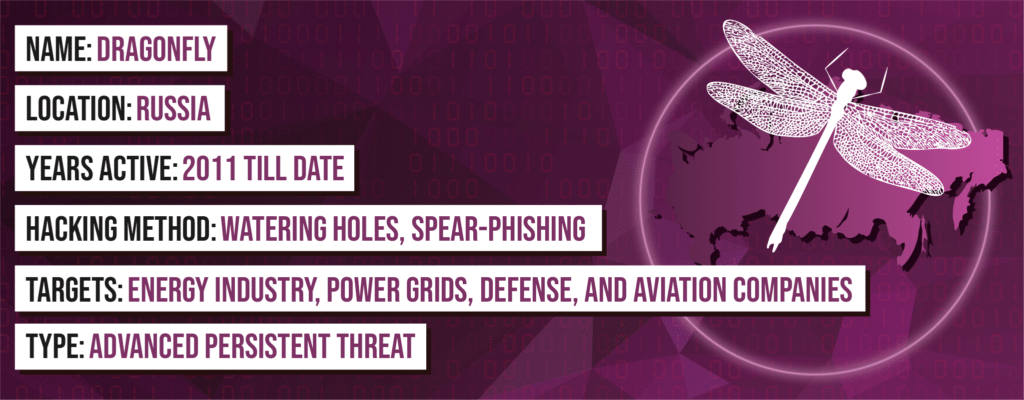

. Dragonfly

Dragonfly ist eine bekannte APT-Gruppe. Es ist wahrscheinlich, dass die Gruppe auf der Gehaltsliste der russischen Regierung steht. Dragonfly hat es auf die Energiewirtschaft, Stromnetze und andere Kontrollsysteme in den USA und Europa abgesehen.

Diese Gruppe ist berüchtigt für ihren APT-Stil des Angriffs, der Wasserauffüllstationen und Spear-Phishing-Angriffe beinhaltet. Doch genau wie Stuxnet kann Dragonfly Trojaner in legitimen Softwareangeboten verstecken, die von industriellen Kontrollsystemen genutzt werden.

In jüngster Zeit hat Dragonfly unerbittlich Angriffe auf das US-Energieversorgungsnetz verübt und kontinuierlich versucht, Zugang zu kritischen Teilen des Kontrollsystems zu erhalten. Die USA verbessern jedoch stetig ihre Sicherheitsmaßnahmen, um die Angriffe abzuwehren.

. Anonymous

Anonymous ist eine der bekanntesten Hackergruppen der Welt. Seit ihrer Entstehung im Jahr 2003 hat sich die Gruppe zu einer Kraft entwickelt, mit der man rechnen muss. Die Gruppe hat keine bekannte Führung oder Organisation, und viele Experten glauben, dass ihre dezentrale Natur teilweise der Grund dafür ist, dass sie über die Jahre hinweg bestehen konnte. Trotz vieler Verhaftungen von Mitgliedern von Anonymous durch Regierungen scheint dies ihren Betrieb nicht zu beeinträchtigen.

Seit seiner Gründung hat sich Anonymous stets zu liberaler Hacktivismus hingezogen gefühlt und dabei sowohl ernsthafte als auch weniger ernsthafte Angriffe durchgeführt.

Zu ihren effektivsten Kampagnen zählen Aktionen gegen Kinderpornografie, die Occupy-Bewegung und gegen die Scientology-Kirche. Sie sind ein modernes Kultsymbol und ihre Mitglieder verwenden die ikonischen Guy-Fawkes-Masken und eingängige Phrasen.

Anonymous ist stolz auf seine Integrität und starken Moralcode. Beispielsweise tadeln sie Mitglieder, die egoistisch genug werden, um ihre Namen für Kampagnen zu verwenden, und ermutigen sie, die Gruppe zu verlassen.

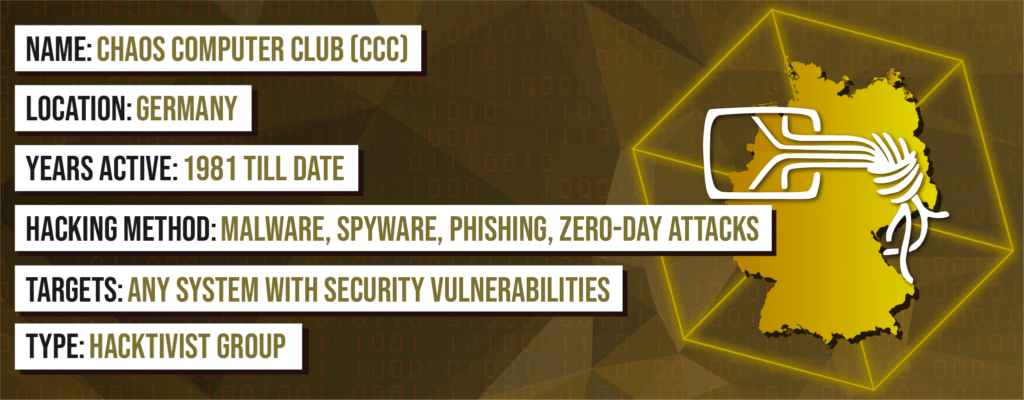

. Chaos Computer Club

Der Chaos Computer Club (CCC) ist vermutlich die älteste Hackergruppe, die bis heute existiert, und sie ist die größte in Europa. Eine Gruppe deutscher Hacker gründete sie 1981. Der CCC setzt sich für Transparenz in Regierungen und einfachen Zugang zu Computern und Informationen ein. Im Gegensatz zu anderen Gruppen auf dieser Liste führt der CCC keinen Krieg gegen Regierungen und Industrien. Stattdessen konzentriert sich die Gruppe mehr auf ethische Hacks, die Sicherheitslücken aufzeigen, um Menschen über Cybersicherheit aufzuklären.

Heutzutage bestehen die Mitglieder des CCC überwiegend aus Deutschen. Daher gehen die Gruppen bei ihren Kampagnen vorsichtig vor und holen oft rechtliche Beratung von Anwälten ein, bevor sie Systeme hacken.

Der CCC hat lang überlebt, und ein großer Teil der Öffentlichkeit erkennt ihre Fähigkeiten an und akzeptiert sie. In einigen Fällen hat sogar die Presse ihre Lobgesänge angestimmt. Angesichts der Größe der Gruppe hält jedoch nicht jedes Mitglied immer das Gesetz ein.

Der CCC wurde in den 80er Jahren berühmt, nachdem er die Deutsche Bundespost auf Sicherheitslücken in ihrem System aufmerksam gemacht hatte. Damals versuchte die Deutsche Bundespost, technologisch fortgeschrittene Konkurrenzfirmen auszubremsen. Das Unternehmen reagierte auf die Behauptung des CCC, indem es die Öffentlichkeit versicherte, dass ihre Sicherheit lückenlos sei. Der CCC hackte schließlich ihr System und stahl 134.000 DM. Jedoch gaben sie das Geld am nächsten Tag zurück.

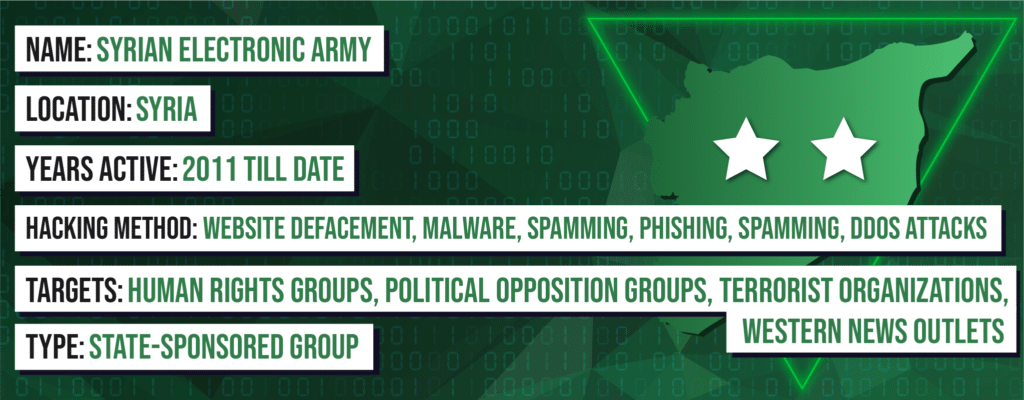

. Syrian Electronic Army

Die Syrian Electronic Army (SEA) ist eine Hackergruppe, die mit dem syrischen Volk sympathisiert. Zusätzlich hat die Gruppe Verbindungen zum Iran und zur Hisbollah. Im Laufe der Jahre konnte die Gruppe Angriffe durchführen, die ihre Effizienz beweisen.

Zu ihren bekanntesten Angriffen gehören das Verunstalten mehrerer großer westlicher Nachrichtenportale und das Aufspüren von Oppositionsrebellen mithilfe von Malware. Die SEA sticht jedoch durch ihren Stil und Tonfall hervor. So twitterte die Gruppe beispielsweise vom Account der AP, dass es Explosionen im Weißen Haus gegeben habe und der damalige Präsident Obama verletzt worden sei. Der Tweet hatte eine dramatische Auswirkung auf den DOW Jones Index, was zu einem temporären Einbruch führte. Darüber hinaus twitterte die Gruppe von einem BBC Wetterkonto, dass “die saudische Wetterstation aufgrund eines Frontalzusammenstoßes mit einem Kamel außer Betrieb sei.”

. Morpho

Morpho (auch bekannt als Wild Neutron) ist eine hochkarätige Gruppe mit sehr tiefen Taschen. Seit 2011 haben sie eine Reihe von Hacks auf Investment-, Technologie- und Pharmaunternehmen koordiniert. Außerdem stiehlt die Gruppe Insider-Informationen für ihren Profit. Einige ihrer Angriffe haben sich gegen Facebook, Twitter, Apple und Microsoft durch Zero-Day-Exploits gerichtet.

Morpho ist eine ausgeklügelte Gruppe. Einige ihrer Aktivitäten umfassen Bitcoins zur Bezahlung von Hosting-Anbietern, mehrstufige Befehle, plattformübergreifende Malware und vieles mehr. Bisher ist es der Gruppe gelungen, rechtliche Schritte zu vermeiden, indem sie ihre Spuren sorgfältig verwischt.

0. Bureau 121

Nordkorea ist ein Land, das stetig seine Sicherheit zur Einschüchterung anderer Länder zur Schau stellt. Die nordkoreanische Regierung hat in Hacking investiert, trotz ihrer Isolation vom Rest der Welt. Überläufer haben berichtet, dass einige dieser Hacker in Nordkorea ein reiches Leben führen. Außerdem wählt die Regierung die besten Studenten ihrer „Universität für Automatisierung“ aus, um für sie zu arbeiten.

Bureau 121 ist die führende Hackergruppe Nordkoreas. Angesichts der veralteten Internet-Infrastruktur des Landes sind die über 1800 Mitglieder der Gruppe weltweit verteilt.

Das Hauptziel von Bureau 121 war immer Südkorea. Die Gruppe hat bösartige Spiele-Apps erstellt, Datenbanken von Banken und Rundfunkanstalten zerstört und sogar die Webseite des südkoreanischen Präsidenten gehackt. Es wird auch angenommen, dass Bureau 121 mit den Guardians of Peace in Verbindung steht, die Sony hackten und dem Unternehmen dadurch einen Schaden von 15 Millionen Dollar zufügten.

Neuere Fälle von Hacking

Der Trend des Hackings ist in den letzten Jahren kontinuierlich gestiegen. Im Jahr 2020 gab es beispielsweise über 3000 Datenverletzungen. Darüber hinaus werden laut Symantec durchschnittlich 4800 Websites pro Monat durch Form-Jacking-Codes kompromittiert. Diese Cyberangriffe nutzen Schwachstellen in Systemen aus. So waren beispielsweise im Jahr 2018 34% der Datenverletzungen auf interne Faktoren zurückzuführen, und im Jahr 2019 waren 36% der externen Faktoren bei Datenverletzungen mit organisierter Kriminalität verbunden.

Um es in einen Zusammenhang zu bringen, hier sind einige der jüngsten Fälle von Datenpannen:

1. Am 20. Januar 2021 hat ein Hacker eine Pixlr-Datenbank veröffentlicht, die 1,9 Millionen Benutzerdaten enthielt. Die Daten enthielten sensible Informationen wie E-Mail-Adressen, Benutzernamen, das Land des Benutzers, gehashte Passwörter und andere sensible Daten. Der Hacker hat die Informationen dann in einem kostenlosen Online-Forum veröffentlicht.

2. Die bisher größte “Zusammenstellung vieler Datenpannen” (COMB) ereignete sich am 2. Februar 2021, als eine Datenbank mit über 3,2 Milliarden eindeutigen Paaren von Klartext-E-Mails und Passwörtern (zusammengestellt aus mehreren Datenlecks bei Netflix, LinkedIn, Yahoo, Bitcoin und anderen) online gefunden wurde. Es handelte sich um einen präzisen und durchsuchbaren Datensatz, der in einem beliebten Hacker-Forum veröffentlicht wurde und Hackern Zugang zu unzähligen Kontodaten verschaffte.

3. Am 3. April 2021 wurde eine Facebook-Datenbank kompromittiert und die persönlichen Informationen von 533 Millionen Benutzern aus 106 Ländern wurden kostenlos in einem Hacker-Forum veröffentlicht. Zu den gestohlenen Daten gehörten unter anderem vollständige Namen der Benutzer, Telefonnummern, E-Mail-Adressen und andere persönliche Informationen. Die Hacker nutzten eine Schwachstelle, die Facebook bereits 2019 behoben hatte, um Zugang zu den Daten zu erhalten.

Schlussfolgerung

Die Cybersicherheit ist heute wichtiger denn je, da aufgrund der unzähligen Informationen im Internet Expertenhackergruppen es zu ihrer Aufgabe machen, Sicherheitssysteme zu umgehen. Leider weiß niemand, wie viele Hackergruppen es weltweit gibt. Glücklicherweise werden Sicherheitssysteme stetig weiterentwickelt, um mit den verbesserten Fähigkeiten der Hacker Schritt zu halten.