Hoe Bluetooth-apparaten te hacken: 5 Veelvoorkomende Kwetsbaarheden

In tegenstelling tot veel technologische ontwikkelingen, zijn Bluetooth-apparaten al decennia lang aanwezig en ze verdwijnen niet. Ontwikkelaars blijven hun gebruikswijzen aanpassen. Ooit waren Bluetooth-verbindingen alleen nuttig voor bestandsoverdrachten. Tegenwoordig zijn er echter veel toepassingen van Bluetooth-apparaten en -verbindingen.

Smartphones, laptops en andere gadgets zijn nu van betere waarde vanwege Bluetooth-verbindingen. Bovendien wordt de handsfree-optie een populaire manier om auto-ongelukken te voorkomen. Helaas kan men waardevolle items verliezen vanwege de vele Bluetooth-kwetsbaarheden die er zijn.

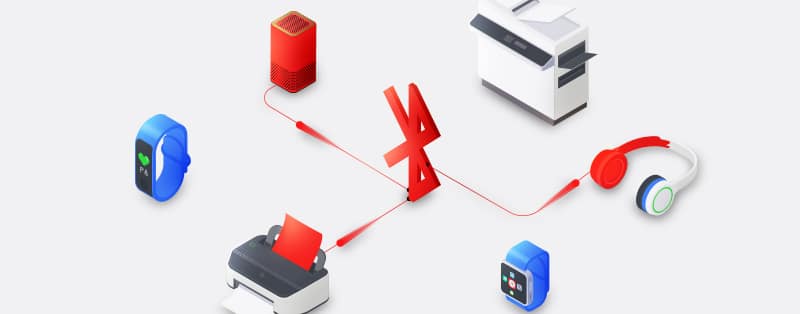

Het voornaamste probleem is dat de meeste mensen hun Bluetooth aan laten staan en altijd vindbaar zijn. Ze doen dit zelfs wanneer ze niet direct een Bluetooth-verbinding gebruiken. Hackers en cybercriminelen gebruiken dan deze draadloze technologie-ingang om Bluetooth-apparaten aan te vallen. Dus, als je belangrijke gegevens of bestanden op je Bluetooth-apparaten bewaart, wil je misschien lezen hoe jouw acties deze in gevaar brengen.

Vijf Veelvoorkomende Bluetooth Kwetsbaarheden

Hieronder verkennen we enkele veelvoorkomende Bluetooth-geactiveerde hacks die cybercriminelen uitbuiten.

- BlueJacking

- BlueSnarfing

- BlueBorne

- Car Whisperer

- BlueBugging

BlueJacking

Als je je kunt voorstellen dat piraten een schip kapen, dan kun je bluejacking begrijpen. Zoals je al geraden hebt, is BlueJacking wanneer het ene Bluetooth-apparaat het andere kaapt met behulp van spam-berichten. Deze Bluetooth-kwetsbaarheid stelt de hacker in staat ongevraagde berichten zoals advertenties naar een ander apparaat te sturen.

Net als piraten, is de BlueJacker meestal dicht bij het Bluejacked-apparaat. Ze kunnen bijvoorbeeld binnen een bereik van tien meter tot dertig voet zijn. Dus, de kans is groot dat als je Bluetooth-apparaat is bluejacked, de dader zich in dezelfde kamer als jij bevindt.

Gelukkig geeft deze Bluetooth-aanval de hacker geen toegang tot je apparaat. Je apparaatdocumenten blijven ook veilig. Dus, spamberichten zijn meer storend dan bedreigend. In feite gebruiken veel mensen Bluejacking bij apparaten als een grap.

Echter, spammen kan een voorbode zijn van ernstigere hacks zoals phishing. Cyberstalkers kunnen het ook uitbuiten om beledigende of dreigende berichten te versturen. Bovendien hoeven de “hackers” in dit geval niet eens technisch onderlegd te zijn. Dit komt omdat de stappen voor het Bluejacken van een apparaat vrij eenvoudig zijn.

Hoe BlueJacking te Vermijden

- Schakel je Bluetooth uit als je het niet gebruikt

- Negeer en verwijder spamberichten zodra u weet dat ze ongevraagd zijn

BlueSnarfing

BlueSnarfing lijkt vrij veel op BlueJacking. Ten eerste stelt BlueSnarfing iemand in staat om verbinding te maken met een ander Bluetooth-apparaat zonder toestemming van de eigenaar. Deze Bluetooth-kwetsbaarheid is echter erger omdat het hackers in staat stelt om bestanden op het Bluetooth-apparaat dat ze aanvallen te stelen of te compromitteren.

Bijvoorbeeld, cybercriminelen kunnen toegang krijgen tot de agenda, e-mails, sms-berichten en contacten van je apparaat. Bovendien kan een Bluesnarfer toegang krijgen tot de mediabestanden op je apparaten en elk document dat ze willen stelen, wijzigen of verwijderen. Daarnaast kan een aanvaller meer informatie over je apparaat verkrijgen om verdere aanvallen uit te voeren.

Met deze gestolen gegevens kunnen ze een uitgebreidere aanval op kwetsbare apparaten lanceren. BlueSnarfing kan zelfs een verbinding tussen twee apparaten verbreken om een van hen aan te vallen.

Bluesniping is een geavanceerde vorm van Bluesnarfing. In wezen breidt Bluesniping het bereik uit waarop Bluesnarfing-aanvallen apparaten kunnen bereiken. Dus in plaats van een paar meter, kan de hacker toegang krijgen tot je apparaat vanaf grotere afstanden. Dus bijvoorbeeld, de aanvaller kan je Bluetooth kwetsbaarheid uitbuiten vanaf een mijl afstand.

Hoe BlueSnarfing te Voorkomen

- Schakel je Bluetooth uit als je niet verbonden bent met een apparaat

- Je Bluetooth-apparaat niet meer detecteerbaar maken wanneer het is verbonden met een andere gadget

- Draag geen gevoelige informatie over via een Bluetooth-verbinding

- Accepteer geen Bluetooth koppelverzoeken van niet-vertrouwde apparaten

BlueBorne

De naam “BlueBorne” komt van het feit dat deze Bluetooth vector zich door de lucht (airborne) verspreidt om Bluetooth-apparaten aan te vallen. Dit is misschien wel de engste Bluetooth-kwetsbaarheid omdat het de hacker in staat stelt een apparaat volledig over te nemen. BlueBorne werkt door de zwakste plek in het beveiligingssysteem van een netwerk aan te vallen.

Nadat het eerste apparaat is geïnfecteerd, verspreidt de vector zich nu via de lucht naar andere apparaten in het netwerk. Omdat het via de lucht gaat, is BlueBorne besmettelijker en verspreidt het zich sneller. Bovendien hebben veel bouwers van beveiligingsstructuren deze niet uitgerust om luchtgebonden bedreigingen te signaleren. Daarom kan het voor hen lastig zijn om BlueBorne te markeren.

De BlueBorne zwakte treft een breed scala aan apparaten. Ze omvatten laptops en desktopcomputers, smartphones, IoT-apparaten, enz. Nog erger, een hacker hoeft niet eens te koppelen met het doelapparaat. Bovendien kan het doel zelfs hun ontdekbare modus hebben uitgeschakeld. De enige vereiste is dat het doelapparaat aan staat.

Een BlueBorne-hack kan worden gebruikt om op afstand code uit te voeren. Op dezelfde manier kan de cybercrimineel efficiënt man-in-the-middle-aanvallen uitvoeren op het doelwit.

Hoe BlueBorne-aanvallen te vermijden

- Schakel je Bluetooth uit als je hem niet gebruikt

- Kwetsbaarheden in toepassingen en systemen dichten

- Werk systeem- en Bluetooth-software regelmatig bij

Auto Fluisteraar

Zoals de naam al doet vermoeden, heeft deze Bluetooth-kwetsbaarheid voornamelijk invloed op voertuigen. De Car Whisperer Bluetooth-hack valt in wezen het ingebouwde handsfree-systeem van een auto aan. Het misleidt de Bluetooth van de auto om verbinding te maken met een computer of een Bluetooth-headset. Hierdoor kan de hacker meeluisteren met de gesprekken van de bestuurder tijdens het rijden.

Bovendien kan de Car Whisperer ook audio in de auto injecteren via zijn Bluetooth. Dus, als je slachtoffer wordt van deze hack, zal het niet ongewoon zijn om iemand te horen die je vertelt om voorzichtig te rijden. Deze Bluetooth-zwakte kan de gevaarlijkste zijn omdat het de hacker in de bestuurdersstoel plaatst.

Het is echter nog onduidelijk of de hackers meer kunnen doen dan meeluisteren en bijdragen aan gesprekken in de auto. De Bluehackers maken gebruik van het feit dat de meeste autofabrikanten eenvoudige viercijferige beveiligingscodes gebruiken voor hun handsfree systemen. Deze toegangscode kan zo eenvoudig zijn als 1234 of 0000. Bovendien gebruiken de meeste autofabrikanten dezelfde code. Daarom is het voor Bluetooth-hackers niet moeilijk om het systeem te kapen.

Hoe Car Whisperer-aanvallen te vermijden

- Verbind het systeem van je auto tijdens het rijden met een Bluetooth-telefoon. Deze stap beschermt je omdat het systeem maar één verbinding tegelijk accepteert;

- Autofabrikanten moeten stoppen met het gebruik van dezelfde zwakke beveiligingscodes voor de Bluetooth-systemen van hun auto’s.

BlueBugging

Ik wed dat je hebt gehoord van de NSA of CIA die doelwitten hun huizen afluisteren en meeluisteren met hun gesprekken. Helaas is dat precies wat BlueBugging cybercriminelen toelaat te doen met Bluetooth-apparaten. Deze Bluetooth-zwakte werd ontwikkeld vlak na BlueJacking en BlueSnarfing.

BlueBugging stelt een hacker in staat om een toegangspunt te creëren naar het apparaat van een ander. Het apparaat hier kan een computer of een mobiel apparaat zijn. Deze achterdeur laat de hacker toe in het doelsysteem. Als gevolg daarvan kunnen ze luisteren naar de gesprekken van het doelwit. Dit effect verklaart de naam “BlueBugging.”

Een BlueBugger kan ook oproepdoorschakelingsprotocollen instellen. Met dit protocol zal de hacker oproepen onderscheppen en ontvangen die bedoeld zijn voor de doeltelefoon. Een bugger kan ook Bluetooth-headsets gebruiken voor hun hacks. Bovendien kan de hacker meer doen dan alleen luisteren naar en oproepen onderscheppen.

Ze kunnen ook berichten lezen, toegang krijgen tot contacten en andere telefoondiensten. In feite kunnen ze alle gegevens van je apparaten bekijken. Helaas kunnen hackers een boosterantenne gebruiken om hun aanvalsbereik te vergroten.

Hoe BlueBugging te Vermijden

- Update je apparaten met automatisch te vinden Bluetooth-opties

- Schakel je Bluetooth uit als je het niet gebruikt

- Ga niet handsfree op apparaten die gevoelige gegevens bevatten

- Vermijd koppelverzoeken van onbekende apparaten, vooral headsets

Algemene Tips voor het Beschermen van Bluetooth Apparaten

Hoe ontmoedigend zou het zijn als we onze Bluetooth-apparaten niet tegen deze zwakheden konden beschermen. Dus, het is goed nieuws dat de onderstaande tips je gadgets kunnen beschermen.

1. Zet Het Uit

Zet je Bluetooth-apparaat alleen op “detecteerbaar” en laat het aan staan wanneer je het moet koppelen met een nieuw apparaat. Interessant is dat wanneer je verbinding maakt met eerder gekoppelde apparaten, je de detectiemodus niet hoeft in te schakelen. Als je je Bluetooth aan laat staan zonder actieve verbinding, kan een hacker vrij met je koppelen. Met deze toegang kunnen ze eventuele kwaadaardige plannen die ze hebben uitvoeren.

2. Houd een Gezonde Afstand

De meeste Bluetooth-aanvallen komen van apparaten binnen het bereik van het slachtoffer. Dus, als je je Bluetooth buitenshuis gebruikt, wil je misschien ver van menigten blijven. Dit is nog belangrijker als je gevoelige bestanden overdraagt. Over het algemeen kan een ruimte van 10 meter je enige veiligheid bieden.

3. Beveilig Uw Bestanden en Apparaten

Eerst is het beter om geen vitale gegevens via Bluetooth over te dragen. Echter, als je geen andere keuze hebt, is het het beste om de gegevens te versleutelen. Bovendien is het noodzakelijk om actuele gadgets te gebruiken. Oudere apparaten hebben oudere Bluetooth-versies die je Bluetooth automatisch op “detecteerbaar” zetten. Echter, met een nieuwer apparaatmodel heb je meer controle over je Bluetooth-apparaten.

4. Koppel Geen Apparaten in het Openbaar

Het is het beste om je Bluetooth-verbindingen thuis of op veilige plekken te gebruiken. De kans is groot dat als je openbare Bluetooth-koppelingen vermijdt, je veel Bluehackers zult ontlopen. Dit komt omdat veel cybercriminelen openbare plekken zoals WiFi-spots belagen. Dus, als je probeert je Bluetooth-apparaat hier te verbinden, kan de hacker die korte periode dat je apparaat zichtbaar is, uitbuiten.

5. Ontkoppel Apparaten Na Gebruik

Zolang het niet je Bluetooth-accessoire is, helpt het om na gebruik te ontkoppelen van een gadget. Ontkoppel ook van apparaten zodra iemand ze steelt. Omdat je apparaat ze nog steeds ziet als vriendelijke verbindingen, kan de dief ze gebruiken om je te hacken.

Conclusie

Inderdaad, Bluetooth-apparaatverbindingen brengen onze apparaten in gevaar. Toch kunnen we ze niet opgeven vanwege hun vele voordelen. Dus onze enige optie is om onze gadgets te beschermen tegen Bluetooth-hacks. Gelukkig kunnen de informatie en stappen in dit artikel je helpen de kwetsbaarheden van je Bluetooth-apparaten te dichten. Het is ook noemenswaardig dat dit niet de enige Bluetooth-kwetsbaarheden zijn. Dus wees voorzichtig daarbuiten.