Hvad Er Et WebRTC Læk, og Hvordan Kan Du Beskytte Dig Selv?

Internettet er fantastisk af så mange grunde. Der er så mange tjenester til din rådighed, og de er som regel let tilgængelige. Dog er mange mennesker ikke bevidste om de sikkerheds- og privatlivstrusler, de kan blive udsat for, når de bruger mange af disse tjenester.

En WebRTC-lækage er en privatlivsbekymring, som de fleste online ikke er opmærksomme på. Denne artikel vil diskutere, hvad WebRTC er, hvad det betyder at lide af en WebRTC-lækage, og andre vigtige ting, du bør vide.

Hvad er WebRTC?

WebRTC står for Web Real-Time Communication. Det er et sæt af open-source teknologier, der muliggør stemme, videochat og P2P-deling i browsere uden udvidelser, tilføjelser eller mellemliggende servere. WebRTC reducerer forsinkelsen under live streaming, filoverførsler, online opkald eller videochat. Det øger også hastigheden af sådanne forbindelser.

WebRTC kører på mobile og computerbaserede applikationer og browsere ved brug af JavaScript til at gøre realtidskommunikation mulig uden eksterne plugins. WebRTC-teknologi er afhængig af eksterne servere for at fungere.

Dette gør det muligt for dig at sende og modtage live video og lyd med en anden person online uden at downloade anden software eller aktivere en udvidelse. WebRTC kan være vigtigt, hvis du har brug for realtids peer-to-peer forbindelser, men det kan kompromittere dit online privatliv.

Den store sårbarhed ved WebRTC er, at alle de hjemmesider, du besøger, kan få adgang til din rigtige IP-adresse, selv med en VPN-forbindelse. Dette er et alvorligt problem, men det er en del af WebRTCs design, og du kan ikke reparere det. Så det er op til dig at beskytte dig selv eller helt at deaktivere funktionen.

Hvad er et WebRTC-læk?

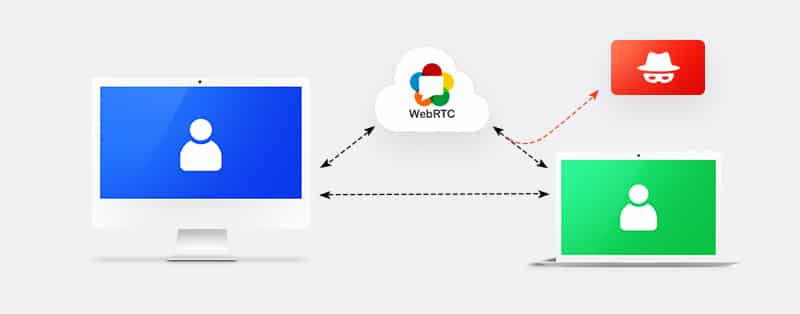

Med WebRTC bliver din rigtige IP-adresse afsløret af ICE (Interactive Connectivity Establishment) protokollen og derefter brugt til at etablere en forbindelse med andre mennesker gennem STUN/TURN servere. Dette betyder, at en tredjepart kunne bruge WebRTC i en browser til at opdage din rigtige IP-adresse, hvilket helt sikkert vil afsløre din identitet.

Desuden bliver STUN-anmodninger normalt ikke opdaget, og mange udvidelser eller tilføjelser blokerer dem ikke. På grund af dette kunne en tredjepart nemt spore dine anmodninger, hvis deres STUN-servere er konfigureret til at bruge en wildcard DNS-post (også kendt som et wildcard-domæne).

En WebRTC-lækage er en svaghed, der kan opstå i webbrowsere såsom Google Chrome, Opera, Firefox og Brave, når du bruger en VPN. Når det sker, er din IP-adresse ikke længere beskyttet. Dette gør det nemt for din internetudbyder, hackere eller regeringen at overvåge eller udnytte dine data.

Det er dog vigtigt at vide, at WebRTC-lækager ikke nødvendigvis betyder, at der er et problem med din VPN. Det er snarere et problem med den specifikke webbrowser, du bruger.

Webbrowsere sender dine forespørgsler til STUN-servere, som returnerer resultater med din IP-adresse. Og da resultaterne er i Javascript, kan næsten alle nemt få adgang til dem. Endnu værre er det, at plugins som AdBlockPlus eller Ghostery ikke kan blokere forespørgslerne.

Hvordan Opstår WebRTC Læk?

VPNs sikrer generelt alle typer datatrafik, der sendes gennem deres sikre servere. De bedste VPN’er bruger robust kryptering og sikkerhedsprotokoller for at garantere din sikkerhed og privatliv. Så, du undrer dig måske over, hvordan en WebRTC-lækage stadig kan forekomme.

Nå, WebRTC-lækager opstår, når dine kommunikationskanaler ikke passerer gennem din VPN’s krypterede tunnel. Som vi nævnte, når dette sker, har hjemmesider og online tjenester adgang til din IP-adresse. Et WebRTC-læk kunne faktisk forekomme, hvis du bruger en understandard VPN-tjeneste.

Dog betyder dette ikke, at du altid er udsat. Om lidt vil vi vise dig, hvordan du nemt kan tjekke, om du oplever et WebRTC-læk.

Sådan tjekker du for en WebRTC-lækage?

For at være sikker, bør du tjekke, om din VPN har WebRTC-lækager. Du kan udføre en WebRTC-lækagetest med disse korte, nemme trin:

- Først skal du afbryde forbindelsen til enhver VPN, du bruger.

- Besøg Google i din browser og søg efter “Hvad er min IP.” Din rigtige IP-adresse vil dukke op i resultatet.

- Luk browseren.

- Vend tilbage til din VPN og genforbind.

- Gå tilbage til Google, og gentag trin 2.

- Hvis du ikke lider af et WebRTC-læk, ville din IP-adresse være anderledes denne gang.

En alternativ proces, du kunne prøve, er:

- Start din VPN-klient og forbind til en sikker server.

- Gå til din browser, besøg BrowserLeaks og brug deres WebRTC Leak Test Tool.

- Hvis din WebRTC ikke lækker, bør du se en IP-adresse, der er forskellig fra din rigtige IP-adresse.

Alternativt kan du besøge IP8, WhatIsMyIPAddress eller IPLEAK.NET for at udføre testen i trin 2. Hvis resultaterne viser, at du oplever et læk, skal du ikke bekymre dig, det er ikke en håbløs situation. Der er bestemte måder at forhindre WebRTC-læk på.

Sådan forhindrer du WebRTC-lækager

Hvis din WebRTC lækagetest indikerer, at du har en lækage, eller du bare ønsker at beskytte dig selv, før det sker, er der et par måder, du kan blokere det på:

Deaktiver WebRTC i din browser

Du kan forhindre WebRTC-lækager ved at deaktivere funktionen på dine enheder. Ved at gøre dette vil du blokere WebRTC-anmodninger sendt fra din browser. For at være ærlig kan nogle af disse metoder virke komplekse, og de kan deaktivere WebRTC fuldstændigt.

Du skal huske, at hjemmesider og andre tjenester bruger WebRTC til at lette lyd- og videokommunikation, så når du deaktiverer WebRTC, kan nogle af disse hjemmesider og tjenester fungere dårligt eller slet ikke virke.

Sådan deaktiveres WebRTC på Firefox

At deaktivere WebRTC på Firefox er en meget nem proces. Her er trinene, du skal følge:

- Start Firefox.

- Skriv “about:config” i URL-baren og tryk Enter.

- Klik på “Jeg accepterer risikoen.” Ingen panik, det er bare standardprocedure.

- Dernæst, skriv “media.peerconnection.enabled” i søgefeltet.

- Hold øje med fanen “Foretrukket Navn” under søgefeltet.

- Dobbeltklik på elementet for at ændre værdien til “false”.

Sådan deaktiveres WebRTC på Chrome

At deaktivere WebRTC på Google Chrome-browseren kan være kompliceret afhængigt af, om du bruger mobil- eller computerplatforme.

På mobil kan du følge disse trin:

- Indtast “chrome://flags/#disable-webrtc” i din Chrome URL-bar.

- Efter siden er indlæst, kig efter “WebRTC STUN origin header,” og deaktiver den.

Du kan også deaktivere indstillingerne for “WebRTC hardware video encoding” og “WebRTC hardware video decoding” for ekstra sikkerhed, men det er ikke nødvendigt.

Dog kan du ikke deaktivere WebRTC på PC-versioner af Chrome, så det anbefales, at du bruger browserudvidelser som uBlock Origin eller WebRTC Leak Prevention.

Sådan deaktiveres WebRTC i Brave Browser

Brave-browseren er også sårbar over for WebRTC-lækager. Den enkleste proces til at beskytte browseren er:

- Gå til “Indstillinger” muligheden i browseren.

- Klik på “Skjolde.”

- Til højre ville du se “Beskyttelse mod Fingeraftryk.”

- Fra menuen skal du vælge “Bloker al fingeraftrykning” for at blokere WebTRC.

Antag, at de nævnte trin ikke virker for dig. I så fald er en anden metode til at stoppe WebRTC-lækager på Brave at navigere til “Indstillinger>Sikkerhed>WebRTC IP-håndteringspolitik” og blot vælge “Deaktiver ikke-proxyficeret UDP.”

Sådan deaktiveres WebRTC på Safari

Det er også muligt at deaktivere WebRTC på Safari. Dog er det en forholdsvis ny funktion i browseren, så du kan have svært ved at finde indstillingen. Følg disse trin for at finde den:

- Klik på “Safari” og vælg “Indstillinger” fra listen.

- Klik på fanen “Avanceret” og tjek boksen “Vis Udvikler-menu i menulinjen”.

- Åbn “Udvikler”-fanen, og vælg “Eksperimentelle funktioner”. Rul gennem mulighederne til “WebRTC mDNS ICE kandidater” og fjern markeringen for at deaktivere WebRTC.

Sådan deaktiveres WebRTC på Opera

Det er umuligt manuelt at deaktivere funktionen i Opera-browseren, så din bedste mulighed er at bruge WebRTC Leak Prevent tilføjelsen. Installer tilføjelsen og deaktiver WebRTC ved at følge disse trin:

- Adgang til udvidelsens konfigurationsside (Vis > Vis Udvidelser > WebRTC Leak Prevent > Indstillinger).

- Vælg Deaktiver ikke-proxyficeret UDP (tving proxy) fra rullemenuen.

- Klik på knappen Anvend indstillinger.

Et vigtigt stykke information, du bør vide, er, at udvidelser og tilføjelser ikke er garanteret at virke. Der er altid muligheden for, at du bliver udsat for WebRTC-lækager, mens de er aktiveret.

Brug en VPN med WebRTC-lækagebeskyttelse

Et Virtuelt Privat Netværk kan også være en løsning på problemet, hvis udbyderen tilbyder garanteret WebRTC lækagebeskyttelse. VPN’er er blevet effektive værktøjer til at forblive beskyttet online. De tilbyder stærk sikkerhed og opretholder dit internet privatliv. Med en VPN er du beskyttet mod WebRTC lækager samt hacking og censur. Der er tonsvis af VPN-udbydere på markedet i disse dage, men du bør kun bruge højt anerkendte VPN’er og undgå gratis tjenester.

VPNs med WebRTC-lækagebeskyttelse

Her er to af de bedste VPN’er med WebRTC lækagebeskyttelse, som du bør overveje at bruge:

ExpressVPN

Samlet score: 9.8

- Superhurtige servere

- AES 256-bit-kryptering

- Understøtter privat protokol, Lightway

- Pengene-tilbage-garanti

Penge-tilbage-garanti

ExpressVPN er den bedste VPN-udbyder, der findes. Virksomheden tager højde for mulige trusler, du kunne stå over for online, såsom WebRTC-lækager, og tilbyder værktøjer, der holder dig beskyttet. ExpressVPN driver over 2000 servere i mere end 90 lande. Det er udstyret med 256-bit AES-kryptering og bruger L2TP/IPSec, OpenVPN-protokoller. Med denne VPN vil din rigtige IP-adresse ikke lække, når du besøger hjemmesider eller bruger online-tjenester.

Denne VPN-udbyder har også en browserudvidelse, der er tilgængelig på Chrome, Firefox og Edge. Denne udvidelse deaktiverer helt WebRTC, hvilket sikrer, at du ikke er sårbar på nogen måde.

ExpressVPN er tilgængelig på Android, Windows, macOS og iOS. Du kan nyde dens WebRTC lækagebeskyttelse og andre sikkerhedsfunktioner, når du køber et abonnementsplan. Uanset hvilken plan du vælger, får du en 30-dages pengene-tilbage-garanti.

Eksklusivt tilbud til Techrobot-læsere: $6.67Måned (Spar 49% + Få 3 måneder gratis)

Penge-tilbage-garanti

NordVPN

Samlet score: 9.6

- Utroligt hurtige servere

- Fantastiske sikkerhedsfunktioner

- Bekræftet nul-log-politik

- Fjern blokering af streamingplatforme

Penge-tilbage-garanti

NordVPN er en anden fremragende VPN-udbyder, der tilbyder en browserudvidelse sammen med en VPN-service for at blokere WebRTC-lækager. Virksomheden tilbyder også flere andre sikkerhedsværktøjer til sine brugere. NordVPN har i øjeblikket mere end 5000 servere i 62+ lande, og det bruger militærgrad 2048-bit AES-kryptering.

Blandt de nyttige funktioner tilbyder NordVPN et CyberSec-system, en streng no-log politik, Onion Over VPN og en Kill Switch, der beskytter mod datalæk. Det har også hurtige internet hastigheder og stærk datakryptering.

Ligesom ExpressVPN understøttes NordVPN også på de største platforme. Du skal også have et abonnementsplan hos denne udbyder. Der er dog en 30-dages pengene-tilbage-garanti, hvis du ikke er tilfreds med deres tjenester.

Bedste tilbud: $2.99Måned (Spar 67% + Få 2 år med 67% rabat + unikke gaver)

Penge-tilbage-garanti

Konklusion

WebRTC er vigtigt på så mange måder. Du skal dog være opmærksom på, at dit privatliv og din sikkerhed online nemt kan blive kompromitteret, hvis din oprindelige IP-adresse lækkes. Browsere udgør normalt risikoen for et WebRTC-læk på grund af sårbarheder. Ved at bruge en førsteklasses VPN kan du hjælpe med at mindske de risici, der følger med WebRTC-læk. Som vi har fremhævet, er det muligt at vide, om du oplever et læk. De foranstaltninger, der er fremhævet i denne artikel, vil hjælpe dig med at forblive beskyttet.