Was ist ein WebRTC-Leck und wie können Sie sich davor schützen?

Das Internet bietet zahlreiche Vorteile. Es gibt viele Dienste zur Verfügung, die meist leicht zugänglich sind. Allerdings sind sich viele Nutzer dieser Dienste nicht bewusst, welchen Sicherheits- und Datenschutzrisiken sie womöglich ausgesetzt sind.

Ein WebRTC-Leck ist ein Datenschutzproblem, von dem sich die meisten Online-Nutzer nicht bewusst sind. Dieser Artikel diskutiert, was WebRTC ist, was es bedeutet, ein WebRTC-Leck zu erleiden, und weitere wichtige Dinge, die Sie wissen sollten.

Was ist WebRTC?

WebRTC bedeutet Web Real-Time Communication. Es handelt sich dabei um eine Reihe von Open-Source-Technologien, die Sprach-, Videochat- und P2P-Übertragungen auf Browsern ohne Erweiterungen, Add-Ons oder Zwischenserver ermöglichen. WebRTC reduziert die Verzögerung bei Live-Streaming, Dateiübertragungen, Online-Anrufen oder Videochats und erhöht die Geschwindigkeit solcher Verbindungen.

WebRTC läuft auf mobilen und computerbasierten Anwendungen und Browsern und verwendet JavaScript, um Echtzeitkommunikation ohne externe Plugins zu ermöglichen. Die WebRTC-Technologie ist für ihren Betrieb auf externe Server angewiesen.

Dadurch können Sie Live-Video- und Audioinhalte mit jemand anderem online senden und empfangen, ohne zusätzliche Software herunterladen oder eine Erweiterung aktivieren zu müssen. WebRTC kann wichtig sein, wenn Sie Echtzeit-Peer-to-Peer-Verbindungen benötigen, aber es könnte Ihre Online-Privatsphäre gefährden.

Die größte Schwachstelle von WebRTC besteht darin, dass alle Websites, die Sie besuchen, Zugang zu Ihrer echten IP-Adresse haben können, selbst wenn Sie eine VPN-Verbindung nutzen. Dies ist ein ernstes Problem, aber es ist Teil des Designs von WebRTC und lässt sich nicht beheben. Es liegt also an Ihnen, sich selbst zu schützen oder die Funktion vollständig zu deaktivieren.

Was ist eine WebRTC-Leckage?

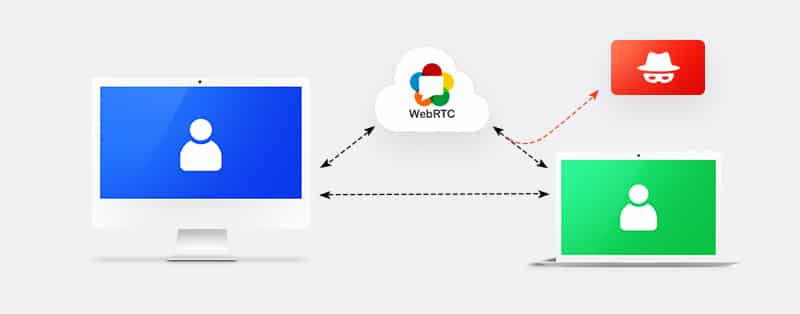

Mit WebRTC wird Ihre echte IP-Adresse durch das ICE (Interactive Connectivity Establishment) Protokoll offenbart und dann genutzt, um eine Verbindung zu anderen Personen über STUN/TURN-Server herzustellen. Das bedeutet, dass eine dritte Partei das WebRTC in einem Browser nutzen könnte, um Ihre echte IP-Adresse zu ermitteln, was definitiv Ihre Identität offenbart.

Außerdem werden STUN-Anfragen normalerweise nicht erkannt und viele Erweiterungen oder Add-ons blockieren sie nicht. Deshalb könnte eine dritte Partei Ihre Anfragen leicht verfolgen, wenn ihre STUN-Server so konfiguriert sind, dass sie einen Wildcard-DNS-Eintrag (auch bekannt als Wildcard-Domain) nutzen.

Eine WebRTC-Leckage ist eine Schwachstelle, die in Web-Browsern wie Google Chrome, Opera, Firefox und Brave auftreten könnte, wenn Sie ein VPN nutzen. Wenn dies passiert, ist Ihre IP-Adresse nicht mehr geschützt. Dies erleichtert es Ihrem ISP, Hackern oder der Regierung, Ihre Daten zu überwachen oder auszunutzen.

Es ist jedoch wichtig zu wissen, dass WebRTC-Leckagen nicht unbedingt bedeuten, dass es ein Problem mit Ihrem VPN gibt. Vielmehr handelt es sich um ein Problem mit dem speziellen Web-Browser, den Sie verwenden.

Web-Browser senden Ihre Anfragen an STUN-Server, die Ergebnisse mit Ihrer IP-Adresse zurückgeben. Da die Ergebnisse in Javascript vorliegen, kann fast jeder sie einfach abrufen. Noch schlimmer ist, dass Plugins wie AdBlockPlus oder Ghostery die Anfragen nicht blockieren können.

Wie kommt es zum WebRTC-Leck?

VPNs sichern in der Regel alle Arten von Datenverkehr, die über ihre gesicherten Server gesendet werden. Die besten VPNs verwenden robuste Verschlüsselung und Sicherheitsprotokolle, um Ihre Sicherheit und Privatsphäre zu gewährleisten. Sie fragen sich vielleicht, wie es trotzdem zu einem WebRTC-Leck kommen könnte.

WebRTC-Lecks treten auf, wenn Ihre Kommunikationskanäle nicht durch den verschlüsselten Tunnel Ihres VPNs laufen. Wie erwähnt, haben Websites und Online-Dienste Zugang zu Ihrer IP-Adresse, wenn dies geschieht. Ein WebRTC-Leck könnte tatsächlich auftreten, wenn Sie einen minderwertigen VPN-Dienst verwenden.

Das bedeutet jedoch nicht, dass Sie ständig exponiert sind. Gleich zeigen wir Ihnen, wie Sie einfach überprüfen können, ob Sie ein WebRTC-Leck haben.

Wie überprüft man auf ein WebRTC-Leck?

Um sicher zu sein, sollten Sie überprüfen, ob Ihr VPN WebRTC-Lecks hat. Sie können einen WebRTC-Leak-Test mit diesen kurzen, einfachen Schritten durchführen:

- Zunächst müssen Sie die Verbindung zu Ihrem derzeit verwendeten VPN trennen.

- Besuchen Sie Google in Ihrem Browser und suchen Sie nach „Was ist meine IP“. Ihre echte IP-Adresse wird im Ergebnis angezeigt.

- Schließen Sie den Browser.

- Kehren Sie zu Ihrem VPN zurück und stellen Sie die Verbindung wieder her.

- Besuchen Sie erneut Google und wiederholen Sie Schritt 2.

- Wenn Sie kein WebRTC-Leak haben, sollte Ihre IP-Adresse dieses Mal anders sein.

Ein alternativer Prozess, den Sie ausprobieren könnten, ist folgender:

- Starten Sie Ihren VPN-Client und verbinden Sie sich mit einem sicheren Server.

- Gehen Sie zu Ihrem Browser, besuchen Sie BrowserLeaks und verwenden Sie deren WebRTC Leak Test Tool.

- Wenn Ihr WebRTC nicht leckt, sollten Sie eine IP-Adresse sehen, die sich von Ihrer echten IP-Adresse unterscheidet.

Alternativ könnten Sie IP8, WhatIsMyIPAddress oder IPLEAK.NET besuchen, um den Test in Schritt 2 durchzuführen. Wenn die Ergebnisse zeigen, dass Sie ein Leck haben, machen Sie sich keine Sorgen, es ist keine ausweglose Situation. Es gibt bestimmte Möglichkeiten, um WebRTC-Lecks zu verhindern.

Wie Sie WebRTC-Leaks verhindern können

Wenn Ihr WebRTC-Leak-Test anzeigt, dass Sie ein Leck haben, oder Sie sich einfach im Voraus schützen wollen, gibt es ein paar Möglichkeiten, dies zu verhindern:

Deaktivieren Sie WebRTC in Ihrem Browser

Sie können WebRTC-Leaks verhindern, indem Sie die Funktion auf Ihren Geräten deaktivieren. Dadurch blockieren Sie WebRTC-Anfragen, die von Ihrem Browser gesendet werden. Ehrlich gesagt, mögen einige dieser Methoden komplex erscheinen und könnten WebRTC komplett deaktivieren.

Sie sollten sich daran erinnern, dass Websites und andere Dienste WebRTC nutzen, um Audio- und Videokommunikation zu erleichtern. Wenn Sie WebRTC deaktivieren, können einige dieser Websites und Dienste fehlerhaft arbeiten oder gar nicht funktionieren.

Wie Sie WebRTC in Firefox deaktivieren

Das Deaktivieren von WebRTC in Firefox ist ein sehr einfacher Prozess. Hier sind die zu befolgenden Schritte:

- Starten Sie Firefox.

- Geben Sie “about:config” in die URL-Leiste ein und drücken Sie Enter.

- Klicken Sie auf “Ich akzeptiere das Risiko.” Keine Panik, das ist nur Standardvorgehen.

- Geben Sie als Nächstes “media.peerconnection.enabled” in die Suchleiste ein.

- Achten Sie auf den Tab “Preference Name” unter der Suchleiste.

- Doppelklicken Sie auf den Eintrag, um den Wert auf “falsch” zu ändern.

Wie man WebRTC auf Chrome deaktiviert

Das Deaktivieren von WebRTC auf dem Google Chrome-Browser könnte je nachdem, ob Sie die mobilen oder Computer-Plattformen verwenden, kompliziert sein.

Auf dem Handy könnten Sie diesen Schritten folgen:

- Geben Sie “chrome://flags/#disable-webrtc” in Ihre Chrome-URL-Leiste ein.

- Nachdem die Seite geladen wurde, suchen Sie nach “WebRTC STUN origin header” und deaktivieren Sie es.

Für zusätzliche Sicherheit könnten Sie auch die Optionen „WebRTC-Hardware-Videokodierung“ und „WebRTC-Hardware-Videodekodierung“ deaktivieren, aber das ist nicht zwingend notwendig.

Allerdings können Sie WebRTC in PC-Versionen von Chrome nicht deaktivieren, daher empfiehlt es sich, Browser-Erweiterungen wie uBlock Origin oder WebRTC Leak Prevention zu benutzen.

So deaktivieren Sie WebRTC im Brave Browser

Auch der Brave-Browser ist anfällig für WebRTC-Leaks. Der einfachste Prozess zur Absicherung des Browsers ist folgender:

- Gehen Sie zur Option „Einstellungen“ im Browser.

- Klicken Sie auf „Shields“.

- Rechts sehen Sie den Abschnitt “Fingerprinting-Schutz”.

- Wählen Sie aus dem Menü die Option “Alle Fingerprinting blockieren”, um WebTRC zu blockieren.

Falls die genannten Schritte bei Ihnen nicht funktionieren sollten, besteht eine weitere Möglichkeit, WebRTC-Lecks auf dem Browser Brave zu stoppen. Navigieren Sie dazu zu “Einstellungen>Sicherheit>WebRTC IP Verarbeitungsrichtlinie” und wählen Sie einfach die Option “Nicht-Proxied UDP deaktivieren”.

So deaktivieren Sie WebRTC auf Safari

Es ist auch möglich, WebRTC auf Safari zu deaktivieren. Da es sich dabei jedoch um ein relativ neues Feature handelt, könnte es schwierig sein, diese Option zu finden. Folgen Sie diesen Schritten, um sie zu finden:

- Klicken Sie auf “Safari” und wählen Sie “Einstellungen” aus der Liste.

- Klicken Sie auf die Registerkarte „Erweitert“ und setzen Sie ein Häkchen in das Kästchen „Entwicklermenü in Menüleiste anzeigen“.

- Öffnen Sie die Registerkarte „Entwickeln“ und wählen Sie „Experimentelle Funktionen“. Scrollen Sie durch die Optionen zu „WebRTC mDNS ICE-Kandidaten“ und deaktivieren Sie diese Option, um WebRTC zu deaktivieren.

So deaktivieren Sie WebRTC im Opera

Es ist nicht möglich, die Funktion manuell im Opera-Browser zu deaktivieren. Ihre beste Option ist daher die Verwendung des Add-ons WebRTC Leak Prevent. Installieren Sie das Add-on und deaktivieren Sie WebRTC, indem Sie diesen Schritten folgen:

- Greifen Sie auf die Konfigurationsseite der Erweiterung zu (Ansicht > Erweiterungen anzeigen > WebRTC Leak Prevent > Optionen).

- Wählen Sie aus dem Dropdown-Menü die Option UDP ohne Proxy deaktivieren (Proxy erzwingen).

- Klicken Sie auf die Schaltfläche Einstellungen anwenden.

Es ist wichtig zu wissen, dass Erweiterungen und Add-Ons nicht immer zuverlässig funktionieren. Es besteht immer das Risiko, dass Sie trotz deren Aktivierung WebRTC-Lecks ausgesetzt sind.

Nutzen Sie ein VPN mit WebRTC-Leckschutz

Auch virtuelle private Netzwerke (VPN) können eine Lösung des Problems sein, sofern der Anbieter garantierten Schutz vor WebRTC-Lecks bietet. VPNs haben sich als wirksame Instrumente zur Wahrung des Online-Schutzes entwickelt. Sie bieten starke Sicherheit und halten Ihre Internet-Privatsphäre aufrecht. Mit einem VPN sind Sie sowohl vor WebRTC-Lecks, als auch vor Hacking und Zensur geschützt. Es gibt heute unzählige VPN-Anbieter auf dem Markt, doch Sie sollten nur renommierte Anbieter nutzen und kostenlose Dienste vermeiden.

VPNs mit WebRTC-Leckschutz

Hier sind zwei der besten VPNs mit WebRTC-Leckschutz, die Sie in Betracht ziehen sollten:

ExpressVPN

Gesamtbewertung: 9.8

- Superschnelle Server

- AES 256-Bit-Verschlüsselung

- Unterstützt privates Protokoll, Lightway

- Geld-zurück-Garantie

30-Tage Geld-zurück-Garantie

ExpressVPN ist der beste VPN-Anbieter. Das Unternehmen berücksichtigt mögliche Bedrohungen, denen Sie online ausgesetzt sein könnten, wie WebRTC-Lecks, und bietet Tools, die Sie schützen. ExpressVPN betreibt über 2000 Server in mehr als 90 Ländern. Es ist mit einer 256-Bit-AES-Verschlüsselung ausgestattet und nutzt L2TP/IPSec, OpenVPN-Protokolle. Mit diesem VPN wird Ihre echte IP-Adresse nicht durchsickern, wenn Sie Webseiten besuchen oder Online-Dienste nutzen.

Dieser VPN-Anbieter hat auch eine Browser-Erweiterung, die für Chrome, Firefox und Edge verfügbar ist. Diese Erweiterung deaktiviert WebRTC vollständig und sorgt so dafür, dass Sie in keiner Weise verletzbar sind.

ExpressVPN ist verfügbar für Android, Windows, macOS und iOS. Sie können den Schutz vor WebRTC-Lecks und andere Sicherheitsfunktionen nutzen, wenn Sie einen Abonnementplan kaufen. Unabhängig von Ihrer Planwahl bekommen Sie eine 30-Tage-Geld-zurück-Garantie.

Exklusives Angebot für Techrobot-Leser: €6.67Monat (Speichern 49% + 3 Monate gratis)

30-Tage Geld-zurück-Garantie

NordVPN

Gesamtbewertung: 9.6

- Unglaublich schnelle Server

- Überzeugende Sicherheitsfeatures

- Verifizierte No-Logs-Richtlinie

- Entsperren Sie Streaming-Plattformen

30-Tage Geld-zurück-Garantie

NordVPN ist ein weiterer ausgezeichneter VPN-Anbieter, der neben einem VPN-Dienst auch eine Browser-Erweiterung anbietet, um WebRTC-Lecks zu blockieren. Das Unternehmen bietet auch mehrere andere Sicherheitstools für seine Nutzer. NordVPN hat aktuell mehr als 5000 Server in 62+ Ländern und nutzt militärtaugliche 2048-Bit-AES-Verschlüsselung.

Zu den nützlichen Funktionen von NordVPN gehört ein CyberSec-System, eine strikte No-Log-Richtlinie, Onion Over VPN und ein Kill Switch, der gegen Datenlecks schützt. Zudem bietet es schnelle Internetgeschwindigkeiten und eine starke Datenverschlüsselung.

Wie ExpressVPN wird auch NordVPN auf allen wichtigen Plattformen unterstützt. Bei diesem Anbieter benötigen Sie ebenfalls einen Abonnementplan. Sollten Sie jedoch mit ihren Diensten nicht zufrieden sein, gibt es eine 30-Tage-Geld-zurück-Garantie.

Bestes Angebot €3.19Monat (Speichern 68% + 3 Monate gratis)

30-Tage Geld-zurück-Garantie

Schlussfolgerung

WebRTC ist in vielerlei Hinsicht wichtig. Allerdings sollte Ihnen bewusst sein, dass Ihre Online-Privatsphäre und -Sicherheit leicht gefährdet sein können, wenn Ihre ursprüngliche IP-Adresse durchsickert. Browser bergen häufig das Risiko eines WebRTC-Lecks aufgrund von Sicherheitslücken. Die Verwendung eines erstklassigen VPNs kann dazu beitragen, die mit WebRTC-Lecks verbundenen Risiken zu verringern. Wie wir verdeutlicht haben, ist es möglich zu erkennen, ob Sie von einem Leck betroffen sind. Die in diesem Artikel aufgezeigten Maßnahmen werden Ihnen dabei helfen, geschützt zu bleiben.