Wat Is Een WebRTC Lek en Hoe Kun Je Jezelf Beschermen?

Het internet is om zoveel redenen geweldig. Er zijn zoveel diensten tot je beschikking, en ze zijn meestal gemakkelijk toegankelijk. Echter, bij het gebruik van veel van deze diensten, zijn veel mensen zich niet bewust van de beveiligings- en privacyrisico’s waaraan ze kunnen worden blootgesteld.

Een WebRTC-lek is een privacyprobleem waar de meeste mensen online zich niet van bewust zijn. Dit artikel zal bespreken wat WebRTC is, wat het betekent om last te hebben van een WebRTC-lek, en andere belangrijke zaken die je moet weten.

Wat Is WebRTC?

WebRTC staat voor Web Real-Time Communication. Het is een set van open-source technologieën die spraak, videochat en P2P-delen op browsers mogelijk maken zonder extensies, add-ons of tussenliggende servers. WebRTC vermindert de vertraging tijdens live streaming, bestandsoverdrachten, online gesprekken of videochats. Het verhoogt ook de snelheid van dergelijke verbindingen.

WebRTC werkt op mobiele en computergebaseerde applicaties en browsers met behulp van JavaScript om realtime communicatie mogelijk te maken zonder externe plugins. WebRTC-technologie is afhankelijk van externe servers om te functioneren.

Dit maakt het mogelijk voor jou om live video en audio te verzenden en te ontvangen met iemand anders online zonder enige andere software te downloaden of een extensie in te schakelen. WebRTC kan belangrijk zijn als je real-time peer-to-peer verbindingen nodig hebt, maar het kan je online privacy in gevaar brengen.

De belangrijkste kwetsbaarheid van WebRTC is dat alle websites die je bezoekt toegang kunnen hebben tot je echte IP-adres, zelfs met een VPN-verbinding. Dit is een ernstig probleem, maar het maakt deel uit van het ontwerp van WebRTC, en je kunt het niet repareren. Dus, het is aan jou om jezelf te beschermen of de functie volledig uit te schakelen.

Wat is een WebRTC-lek?

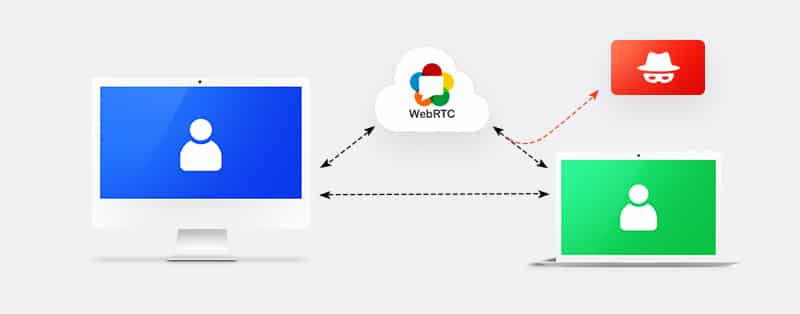

Met WebRTC wordt je echte IP-adres onthuld door het ICE (Interactive Connectivity Establishment) protocol en vervolgens gebruikt om een verbinding met andere mensen tot stand te brengen via STUN/TURN servers. Dit betekent dat een derde partij de WebRTC in een browser kan gebruiken om je echte IP-adres te ontdekken, wat zeker je identiteit zal onthullen.

Ook worden STUN-verzoeken meestal niet gedetecteerd, en veel extensies of add-ons blokkeren ze niet. Hierdoor kan een derde partij gemakkelijk uw verzoeken volgen als hun STUN-servers zijn geconfigureerd om een wildcard DNS-record te gebruiken (ook bekend als een wildcard-domein).

Een WebRTC-lek is een zwakte die kan optreden in webbrowsers zoals Google Chrome, Opera, Firefox en Brave wanneer je een VPN gebruikt. Wanneer dit gebeurt, is je IP-adres niet langer beschermd. Dit maakt het gemakkelijk voor je ISP, hackers of de overheid om je gegevens te monitoren of te exploiteren.

Het is echter belangrijk om te weten dat WebRTC-lekken niet noodzakelijkerwijs betekenen dat er een probleem is met uw VPN. Het is eerder een probleem met de specifieke webbrowser die u gebruikt.

Webbrowsers sturen je verzoeken naar STUN-servers die resultaten terugsturen met je IP-adres. En aangezien de resultaten in Javascript zijn, kan bijna iedereen ze gemakkelijk openen. Nog erger, plugins zoals AdBlockPlus of Ghostery kunnen de verzoeken niet blokkeren.

Hoe Ontstaat een WebRTC Lek?

VPNs beveiligen over het algemeen alle soorten dataverkeer die via hun beveiligde servers worden verzonden. De beste VPNs gebruiken sterke versleuteling en beveiligingsprotocollen om je veiligheid en privacy te garanderen. Dus, je vraagt je misschien af hoe een WebRTC-lek nog steeds kan voorkomen.

WebRTC-lekken treden op wanneer je communicatiekanalen niet door de versleutelde tunnel van je VPN gaan. Zoals we hebben vermeld, wanneer dit gebeurt, hebben websites en online diensten toegang tot je IP-adres. Een WebRTC-lek kan daadwerkelijk voorkomen als je een ondermaatse VPN-service gebruikt.

Dit betekent echter niet dat je altijd blootgesteld bent. Binnenkort laten we je zien hoe je eenvoudig kunt controleren of je te maken hebt met een WebRTC-lek.

Hoe controleer je op een WebRTC-lek?

Om veilig te zijn, moet je controleren of je VPN last heeft van WebRTC-lekken. Je kunt een WebRTC-lektest uitvoeren in deze korte, eenvoudige stappen:

- Eerst moet je de verbinding met elke VPN die je gebruikt verbreken.

- Bezoek Google in je browser en zoek naar “What’s my IP.” Je echte IP-adres zal in het resultaat verschijnen.

- Sluit de browser.

- Ga terug naar je VPN en maak opnieuw verbinding.

- Ga terug naar Google en herhaal stap 2.

- Als je geen last hebt van een WebRTC-lek, zou je IP-adres deze keer anders zijn.

Een alternatief proces dat je zou kunnen proberen is:

- Start uw VPN-client en maak verbinding met een beveiligde server.

- Ga naar je browser, bezoek BrowserLeaks en gebruik hun WebRTC Leak Test Tool.

- Als je WebRTC niet lekt, zou je een IP-adres moeten zien dat anders is dan je echte IP-adres.

Als alternatief kun je IP8, WhatIsMyIPAddress of IPLEAK.NET bezoeken om de test uit stap 2 uit te voeren. Als de resultaten laten zien dat je last hebt van een lek, maak je geen zorgen, het is geen hopeloze situatie. Er zijn bepaalde manieren om WebRTC-lekken te voorkomen.

Hoe WebRTC-lekken te voorkomen

Als je WebRTC-lektest aangeeft dat je een lek hebt, of je wilt jezelf beschermen voordat het gebeurt, zijn er een paar manieren waarop je dit kunt blokkeren:

WebRTC in uw browser uitschakelen

Je kunt WebRTC-lekken voorkomen door de functie op je apparaten uit te schakelen. Door dit te doen, blokkeer je WebRTC-verzoeken die vanuit je browser worden verzonden. Om eerlijk te zijn, sommige van deze methoden kunnen complex lijken, en ze kunnen WebRTC volledig uitschakelen.

Je moet onthouden dat websites en andere diensten WebRTC gebruiken om audio- en videocommunicatie te vergemakkelijken, dus wanneer je WebRTC uitschakelt, kunnen sommige van deze websites en diensten slecht functioneren of helemaal niet werken.

Hoe WebRTC op Firefox uit te schakelen

WebRTC uitschakelen op Firefox is een heel eenvoudig proces. Hier zijn de stappen die je moet volgen:

- Start Firefox.

- Typ “about:config” in de URL-balk en druk op Enter.

- Klik op “Ik accepteer het risico.” Geen paniek, het is gewoon standaardprocedure.

- Vervolgens typ je “media.peerconnection.enabled” in de zoekbalk.

- Let op het tabblad “Voorkeursnaam” onder de zoekbalk.

- Dubbelklik op het item om de waarde te wijzigen in “false”.

Hoe WebRTC op Chrome uit te schakelen

Het uitschakelen van WebRTC in de Google Chrome-browser kan ingewikkeld zijn, afhankelijk van of je de mobiele of computerplatforms gebruikt.

Op mobiel kun je de volgende stappen volgen:

- Typ “chrome://flags/#disable-webrtc” in je Chrome URL-balk.

- Nadat de pagina is geladen, zoek naar “WebRTC STUN origin header” en schakel het uit.

Je kunt ook de opties “WebRTC hardware video encoding” en “WebRTC hardware video decoding” uitschakelen voor extra veiligheid, maar dat hoeft niet.

Echter, je kunt WebRTC niet uitschakelen op PC-versies van Chrome, dus het is raadzaam om browserextensies zoals uBlock Origin of WebRTC Leak Prevention te gebruiken.

Hoe WebRTC Uitschakelen op Brave Browser

De Brave-browser is ook kwetsbaar voor WebRTC-lekken. Het eenvoudigste proces om de browser te beschermen is:

- Ga naar de optie “Voorkeuren” in de browser.

- Klik op “Shields.”

- Aan de rechterkant zou je “Vingerafdrukbescherming” zien.

- Selecteer in het menu “Blokkeer alle fingerprinting” om WebTRC te blokkeren.

Stel dat de genoemde stappen niet voor je werken. In dat geval is een andere methode om WebRTC-lekken op Brave te stoppen, te navigeren naar “Voorkeuren>Beveiliging>WebRTC IP-behandelingsbeleid” en gewoon “Niet-geproxiede UDP uitschakelen” te selecteren.

Hoe WebRTC op Safari uit te schakelen

Het is ook mogelijk om WebRTC uit te schakelen op Safari. Het is echter een relatief nieuwe functie in de browser, dus het kan zijn dat je moeite hebt om de optie te vinden. Volg deze stappen om het te vinden:

- Klik op “Safari” en selecteer “Voorkeuren” uit de lijst.

- Klik op het tabblad “Geavanceerd” en vink het vakje “Toon Ontwikkel-menu in menubalk” aan.

- Open het tabblad “Ontwikkelen” en selecteer “Experimentele functies”. Scroll door de opties naar “WebRTC mDNS ICE-kandidaten” en vink het uit om WebRTC uit te schakelen.

Hoe WebRTC op Opera Uitschakelen

Het is onmogelijk om de functie handmatig uit te schakelen in de Opera-browser, dus je beste optie is om de WebRTC Leak Prevent add-on te gebruiken. Installeer de add-on en schakel WebRTC uit door de volgende stappen te volgen:

- Open de configuratiepagina van de extensie (Weergave > Toon Extensies > WebRTC Leak Prevent > Opties).

- Selecteer Schakel niet-geproxiede UDP uit (forceer proxy) in het dropdownmenu.

- Klik op de knop Instellingen toepassen.

Een essentieel stuk informatie dat je moet weten, is dat extensies en add-ons niet gegarandeerd werken. Er is altijd de mogelijkheid dat je blootgesteld wordt aan WebRTC-lekken terwijl ze geactiveerd zijn.

Gebruik een VPN met WebRTC-lekbescherming

Een Virtual Private Network kan ook een oplossing zijn voor het probleem als de aanbieder gegarandeerde WebRTC-lekbescherming biedt. VPN’s zijn effectieve hulpmiddelen geworden om online beschermd te blijven. Ze bieden sterke beveiliging en behouden je internetprivacy. Met een VPN ben je beschermd tegen WebRTC-lekken, maar ook tegen hacking en censuur. Er zijn tegenwoordig talloze VPN-aanbieders op de markt, maar je moet alleen gebruikmaken van hoog aangeschreven VPN’s en gratis diensten vermijden.

VPN’s met WebRTC-lekbescherming

Hier zijn twee van de beste VPN’s met WebRTC-lekbescherming die je zou moeten overwegen te gebruiken:

ExpressVPN

Totale score: 9.8

- Supersnelle servers

- AES 256-bits versleuteling

- Ondersteunt privéprotocol, Lightway

- Geld-terug garantie

Geld-terug-garantie

ExpressVPN is de beste VPN-provider die er is. Het bedrijf houdt rekening met mogelijke bedreigingen waarmee je online te maken kunt krijgen, zoals WebRTC-lekken, en biedt tools die je beschermd houden. ExpressVPN heeft meer dan 2000 servers in meer dan 90 landen. Het is uitgerust met 256-bit AES-encryptie en gebruikt L2TP/IPSec, OpenVPN-protocollen. Met deze VPN zal je echte IP-adres niet lekken wanneer je websites bezoekt of online diensten gebruikt.

Deze VPN-provider heeft ook een browserextensie die beschikbaar is op Chrome, Firefox en Edge. Deze extensie schakelt WebRTC volledig uit, waardoor je op geen enkele manier kwetsbaar bent.

ExpressVPN is beschikbaar op Android, Windows, macOS en iOS. Je kunt genieten van de WebRTC-lekbescherming en andere beveiligingsfuncties wanneer je een abonnementsplan aanschaft. Welk plan je ook kiest, je krijgt een 30-dagen geld-terug-garantie.

Exclusieve aanbieding voor lezers van Techrobot: $6.67Maand (Besparen 49% + Ontvang 3 maanden gratis)

Geld-terug-garantie

NordVPN

Totale score: 9.6

- Ongelooflijk snelle servers

- Geweldige beveiligingsfuncties

- Geverifieerd no-logs beleid

- Blokkeert streamingplatforms

Geld-terug-garantie

NordVPN is een andere uitstekende VPN-provider die naast een VPN-service een browserextensie biedt om WebRTC-lekken te blokkeren. Het bedrijf biedt ook verschillende andere beveiligingstools voor zijn gebruikers. NordVPN heeft momenteel meer dan 5000 servers in 62+ landen, en het gebruikt militaire 2048-bit AES-encryptie.

Onder de nuttige functies biedt NordVPN een CyberSec-systeem, een strikt no-log beleid, Onion Over VPN en een Kill Switch die beschermt tegen datalekken. Het heeft ook snelle internetsnelheden en sterke gegevensversleuteling.

Net als ExpressVPN wordt NordVPN ook ondersteund op de belangrijkste platforms. Ook bij deze aanbieder heb je een abonnementsplan nodig. Er is echter een 30-dagen geld-terug-garantie voor het geval je niet tevreden bent met hun diensten.

Beste aanbieding: $2.99Maand (Besparen 67% + Ontvang 2 jaar met 67% korting + unieke cadeaus)

Geld-terug-garantie

Conclusie

WebRTC is op zoveel manieren belangrijk. Je moet echter weten dat je privacy en veiligheid online gemakkelijk in gevaar kunnen komen als je originele IP-adres wordt gelekt. Browsers vormen meestal het risico op een WebRTC-lek door kwetsbaarheden. Het gebruik van een topklasse VPN kan helpen de risico’s die gepaard gaan met WebRTC-lekken te verminderen. Zoals we hebben benadrukt, is het mogelijk om te weten of je last hebt van een lek. De in dit artikel benadrukte maatregelen zullen je helpen beschermd te blijven.